MRI i drukarka 3D ułatwią operacje kardiochirurgiczne

21 września 2015, 14:27Naukowcy z MIT-u oraz Boston Children's Hospital stworzyli system, który wykonuje rezonans serca pacjenta, a następnie, w ciągu kilku godzin, tworzy za pomocą drukarki 3D realistyczny model organu, który ułatwia kardiochirurgom zaplanowanie operacji

Muzycy reklamują niezdrowo

6 czerwca 2016, 11:28Sławni ludzie często pojawiają się w reklamach, a ich obecność wpływa na popularność reklamowanych produktów- szczególnie wśród dzieci i młodzieży. Badacze w Uniwersytetu w Nowym Joru (NYU) przeprowadzili pierwsze rygorystyczne badania, podczas których przeprowadzili analizę wartości odżywczych produktów reklamowanych przez znanych muzyków

Syntezator Lyrebird potrafi naśladować każdy głos

4 maja 2017, 10:20Nawet najbardziej naturalne głosy z komputera brzmią sztucznie. Jednak dzięki pracy kanadyjskiej firmy Lyrebird już wkrótce może się to zmienić. Tworzy ona bowiem system sztucznej inteligencji, która jest w stanie naśladować głos dowolnej osoby.

Najpotężniejszy DDoS w historii

2 marca 2018, 11:09Przedwczoraj doszło do największego odnotowanego ataku DDoS. Jego ofiarą padł GitHub, popularne repozytorium oprogramowania. Atak trwał w godzinach 17:21 do 17:30 czasu UTC, kiedy to serwery GitHuba były nękane ruchem o maksymalnej przepustowości dochodzącej do 1,35 Tb/s

Setki milionów użytkowników Androida ofiarami cyberprzestępców

14 marca 2019, 12:58Eksperci wpadli na ślad dwóch cyberprzestępczych kampanii, w ramach których zainfekowano ponad 200 aplikacji na Androida, a aplikacje te zostały pobrane ponad 250 milionów razy.

Chiński backdoor atakuje SQL Server

22 października 2019, 11:11Badacze z firmy ESET uważają, że nowy zaawansowany backdoor, który atakuje SQL Server to dzieło chińskiej grupy APT17. Szkodliwy kod daje napastnikowi dostęp do bazy danych w taki sposób, że połączenie nie jest zapisywane w logach systemu. Grupa APT17 znana jest też pod nazwami Winniti Group, Axiom i Ke3chang.

Istnieje silna korelacja pomiędzy niedoborami witaminy D a zgonami na COVID-19

11 maja 2020, 09:27Po przeanalizowaniu danych z 10 krajów, w tym z Chin, Niemiec, Francji, Włoszech, USA, Szwajcarii czy Korei Południowej, naukowcy doszli do wniosku, że istnieje silna korelacja pomiędzy niedoborami witaminy D a odsetkiem zgonów na COVID-19. Okazało się, że w krajach o wysokim odsetku zgonów, jak Włochy, Hiszpania czy Wielka Brytania, pacjenci mieli niższy poziom witaminy D niż pacjenci w innych krajach.

Jak sztuczna inteligencja pomoże w zapobieganiu przedwczesnym porodom?

27 stycznia 2021, 04:03Nasze rozwiązanie może wspomóc diagnostykę komputerową i pozwolić z większą dokładnością przewidywać spontaniczne przedwczesne porody – wyjaśnia Szymon Płotka, absolwent Politechniki Warszawskiej i jeden z członków zespołu pracującego nad projektem.

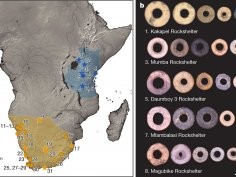

Koraliki ze skorup strusich jaj pokazują afrykańskie sieci społeczne sprzed 50 000 lat

22 grudnia 2021, 11:09Opisanie kontaktów ludzkich społeczności to kluczowy element badań nad obecną różnorodnością biologiczną i kulturową Homo sapiens. Analizy DNA dostarczają nam ważnych informacji na temat wymiany genetycznej pomiędzy społecznościami, nie mówią nam jednak nic na temat wymiary kulturowej. Naukowcy z Instytutu Badań nad Historią Człowieka im. Maxa Plancka postanowili przyjrzeć się temu zagadnieniu wykorzystując ozdoby ze skorup strusich jaj.

Na Grenlandii znaleziono najstarsze znane DNA

8 grudnia 2022, 09:49Po raz pierwszy udało się zidentyfikować DNA sprzed 2 milionów lat. Mikroskopijne fragmenty genomu znaleziono w osadach z epoki lodowej z północnej Grenlandii. Jest więc ono aż o milion lat starsze, niż DNA pozyskane ze szczątkow syberyjskiego mamuta.